Первый СМС-бластер в Канаде, троян в DAEMON Tools и другие события кибербезопасности

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

- Мошенники использовали мини-приложения Telegram для кражи криптовалют.

- В Торонто обнаружили первый в стране СМС-бластер.

- Хакеры-стервятники атаковали группировку TeamPCP.

- Зараженный DAEMON Tools обнаружили в сотне стран.

Мошенники использовали мини-приложения Telegram для кражи криптовалют

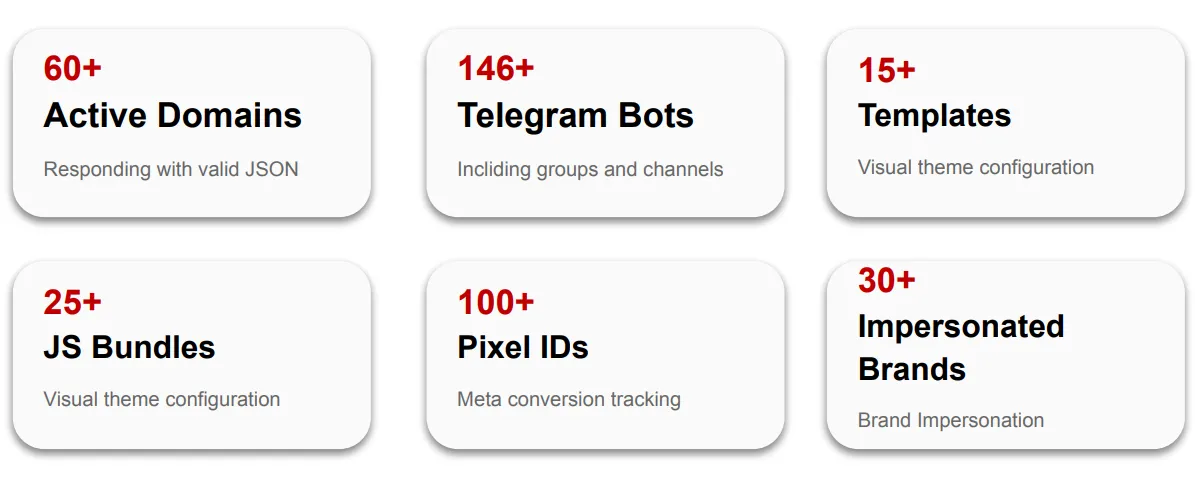

Исследователи кибербезопасности CTM360 раскрыли мошенническую кампанию в Telegram для кражи криптовалют и распространения вредоносного ПО.

Платформа злоумышленников FEMITBOT использует Telegram-боты и встроенные Mini Apps для создания правдоподобных фейковых приложений внутри мессенджера на разную тематику: криптовалюты, финансы, ИИ-инструменты и стриминг.

Для повышения доверия мошенники выдают себя за известные бренды (Bitget, OKX, Binance, Apple, Coca-Cola, Disney, eBay, MoonPay, Nvidia). При этом они задействуют одну серверную инфраструктуру с разными доменами и ботами.

При нажатии кнопки «Старт» бот запускает мини-приложение, отображающее фишинговую страницу во встроенном WebView. Внутри интерфейса находятся панели управления с поддельными цифрами фальшивых «доходов», которые часто сопровождаются таймерами обратного отсчета или ограниченными по времени предложениями для разжигания FOMO.

При попытке вывести средства пользователей просят внести тестовый депозит или выполнить задания по реферальной программе — классическая тактика инвестиционного мошенничества.

Некоторые Mini Apps распространяют вредоносы в виде APK-файлов для Android, также маскируясь под известные бренды.

По данным специалистов, инфраструктура спроектирована так, чтобы ее можно было легко адаптировать под разные кампании. Для анализа активности пользователей и оптимизации мошенничества хакеры используют алгоритмы отслеживания Meta Pixel и TikTok Pixel.

В Торонто обнаружили первый в стране СМС-бластер

Полиция арестовала трех подозреваемых за эксплуатацию СМС-бластера в центре Торонто.

Такие устройства транслируют более мощный сигнал, чем сотовые вышки в радиусе действия. Это заставляет находящиеся поблизости гаджеты подключаться к фальшивой станции.

После соединения они могут рассылать текстовые сообщения, которые часто содержат ссылки на фишинговые сайты, имитирующие страницы входа в личные кабинеты известных компаний.

СМС-бластеры используют уязвимости в защите устаревших 2G-сетей и кроме прямой угрозы нарушают работу мобильной связи, создавая помехи, в том числе для работы экстренных служб.

По данным полиции, целью мошеннической схемы была кража имен пользователей и паролей, включая банковские учетные данные.

Вредоносная кампания началась в ноябре 2025 года. За несколько месяцев спам-сообщения пришли на десятки тысяч устройств. Это «первый известный случай» работы подобного оборудования в Канаде.

Власти отметили, уникальность сборки СМС-бластера. Он располагался в задней части автомобиля, что позволяло злоумышленникам быстро менять локации.

В 2024 году полиция Таиланда арестовала членов банды, которые использовали похожую установку. Ее перевозили в кузове грузовика по Бангкоку и за три дня разослали почти миллион сообщений.

Хакеры-стервятники атаковали группировку TeamPCP

Неизвестные злоумышленники целенаправленно ищут системы, уже зараженные скандальной группировкой TeamPCP, взламывают их и закрывают доступ. Кампанию под названием PCPJack обнаружила старшая исследовательница SentinelOne Алекс Деламотт.

Хакеры проникают в скомпрометированную инфраструктуру и удаляют бэкдоры, чтобы перекрыть доступ предыдущим взломщикам. Затем они развертывают собственное ПО, которое распространяется по облачным сетям как червь.

Инструменты PCPJack ведут автоматический подсчет серверов, успешно «отбитых» у конкурентов.

Злоумышленники крадут учетные данные, чтобы перепродать доступ другим преступникам или шантажировать жертв самостоятельно. В то время как большинство облачных хакеров (включая TeamPCP) заражают системы майнерами, PCPJack целенаправленно удаляет их программы. Группировка предпочитает похищать криптовалюту напрямую: они используют специальные алгоритмы для перехвата паролей от криптокошельков.

По данным исследовательницы, мошенники не ограничиваются системами, которые уже взломала TeamPCP. Они также сканируют интернет на наличие уязвимых сервисов вроде облачных платформ виртуальных машин Docker и базы данных MongoDB.

В комментарии TechCrunch Деламотт предположила, что хакеры могут быть недовольными бывшими участниками TeamPCP, членами конкурирующей группировки или обычными подражателями.

Зараженный DAEMON Tools обнаружили в сотне стран

Хакеры внедрили троян в установщик популярного ПО для создания образов дисков DAEMON Tools Lite. С 8 апреля они использовали вредонос для установки бэкдоров на тысячах систем из более чем 100 стран. Об инциденте сообщили эксперты «Лаборатории Касперского».

После инсталляции бесплатной версии DAEMON Tools вредоносный код разворачивал полезную нагрузку для закрепления в системе и активации бэкдора при запуске Windows.

По данным специалистов, на первом этапе атаки злоумышленники использовали базовый инфостилер, который собирал системные данные и отправлял их на подконтрольные серверы для профилирования жертв. На основе полученных результатов на нескольких зараженных системах хакеры инициировали второй этап — бэкдор, способный выполнять команды, скачивать файлы и запускать код напрямую в оперативной памяти.

В некоторых случаях использовался вредонос QUIC RAT, который может внедрять код в стандартные процессы и поддерживает несколько протоколов связи.

Среди жертв кампании оказались ритейлеры, научные, государственные и промышленные организации в России, Беларуси и Таиланде, а также домашние ПК в РФ, Бразилии, Турции, Испании, Германии, Франции, Италии и Китае.

Разработчик DAEMON Tools — компания Disc Soft — продолжает расследование инцидента. Пользователям, которые скачали DAEMON Tools Lite 12.5.1 после 8 апреля, рекомендуют удалить приложение, провести полное сканирование системы и установить последнюю версию 12.6 с официального сайта.

В Тайване студента арестовали за взлом системы высокоскоростных поездов

Власти Тайваня задержали студента, подозреваемого во взломе системы связи TETRA. Ее использует сеть высокоскоростных железных дорог страны (THSR). Об этом сообщило издание Newtalk.

THSR представляет собой двухпутную линию протяженностью 350 км вдоль западного побережья Тайваня. Поезда на ней развивают скорость до 300 км/ч.

5 апреля гражданин по фамилии Линь на 48 минут остановил четыре состава с помощью программно-определяемой радиосистемы (SDR) и портативных раций для передачи высокоприоритетного сигнала «Общая тревога», что привело к срабатыванию процедур экстренного торможения.

Перед атакой Линь перехватил и декодировал параметры радиосвязи через купленное на маркетплейсе оборудование. Затем он внес полученные данные в портативные рации, чтобы они передавали сигналы, имитирующие работу служебных радиомаяков .

По данным полиции, у подозреваемого был сообщник, который помог Линю настроить связь. THSR находилась в эксплуатации 19 лет, и за это время ее параметры, по всей видимости, не менялись. Это позволило хакеру обойти семь уровней верификации.

После инцидента специалисты THSR изучили логи и обнаружили, что сигнал отправили с радиомаяка, который не был назначен на дежурство. Компания пришла к выводу о несанкционированном клонировании сигнала.

Правоохранители исследовали записи с камер видеонаблюдения и записи серверов сети TETRA, что привело их к месту жительства подозреваемого. В ходе обыска они обнаружили и изъяли 11 портативных раций, одно SDR-устройство и ноутбук.

Линю грозит тюремное заключение сроком до 10 лет. Его адвокат утверждает, что передача сигнала тревоги была случайной, однако власти считают это объяснение неубедительным.

Также на ForkLog:

- Aave ликвидировал позиции хакера Kelp.

- Маркетмейкер TrustedVolumes подвергся взлому на $6 млн.

- Разработчики Bitcoin Core устранили критическую уязвимость.

- Адвокаты жертв КНДР переквалифицировали взлом Kelp в кредитное мошенничество.

- Хакер похитил $1,4 млн через уязвимость в контракте Ekubo.

- В КНДР назвали обвинения во взломе криптопроектов «абсурдной клеветой».

Что почитать на выходных?

ForkLog разобрался, что на самом деле произошло с сегментом InfoFi, и в каком виде он может вернуться.